DDoS 攻擊完整解析:L3/L4/L7 攻擊類型、原理與真實案例【2025】

DDoS 攻擊完整解析:L3/L4/L7 攻擊類型、原理與真實案例【2025】

2016 年 10 月 21 日,美國半個網路幾乎癱瘓。Twitter、Netflix、Spotify、GitHub 全部掛掉。原因?一場針對 DNS 服務商 Dyn 的 DDoS 攻擊,流量高達 1.2 Tbps。

這場攻擊的發動者不是頂尖駭客組織,而是一群用 Mirai 殭屍網路的業餘駭客。他們控制了數十萬台網路攝影機和路由器,就造成了網路史上最大規模的攻擊之一。

這篇文章會深入解析 DDoS 攻擊的原理和各種類型。只有了解攻擊手法,才能建立有效的防禦策略。

DDoS 攻擊的歷史與演進

從 DoS 到 DDoS 的演變

DDoS 攻擊的歷史可以追溯到 1990 年代。

1996 年:第一個公開記載的 DoS 攻擊,針對紐約的 ISP Panix。

1999 年:首次大規模 DDoS 攻擊,一名 15 歲的加拿大少年「Mafiaboy」攻擊了 Yahoo、eBay、CNN 等網站。

2000 年代:殭屍網路(Botnet)開始興起,DDoS 攻擊規模急速成長。

2010 年代:反射放大攻擊出現,攻擊規模突破 Tbps 等級。

2020 年代:IoT 設備成為主要攻擊來源,攻擊手法更加多元。

從單點攻擊到分散式攻擊,從 Mbps 到 Tbps,DDoS 攻擊的演進速度驚人。

DDoS 攻擊規模的成長趨勢

近年 DDoS 攻擊的規模不斷刷新紀錄:

| 年份 | 最大攻擊規模 | 攻擊目標 |

|---|---|---|

| 2016 | 1.2 Tbps | Dyn DNS |

| 2018 | 1.7 Tbps | 未公開 |

| 2020 | 2.3 Tbps | AWS 客戶 |

| 2022 | 3.47 Tbps | Azure 客戶 |

| 2023 | 3.5+ Tbps | Cloudflare 客戶 |

攻擊規模每兩年就翻倍成長。更令人擔憂的是,發動攻擊的門檻越來越低。在暗網上,只要幾十美元就能購買 DDoS 攻擊服務。

想了解完整的 DDoS 防護方案?請參考我們的 DDoS 攻擊與防護完整指南。

DDoS 攻擊原理圖解

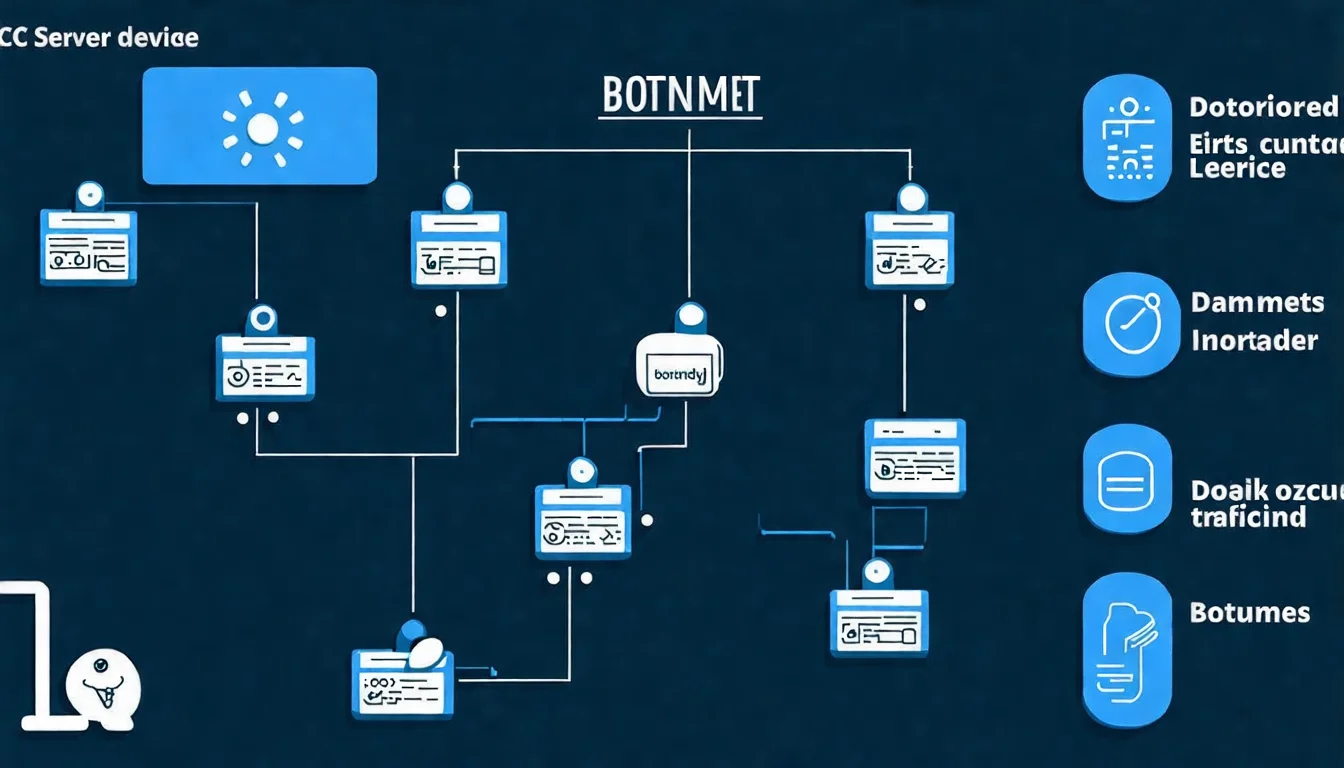

殭屍網路(Botnet)運作機制

殭屍網路是 DDoS 攻擊的基礎設施。它是由大量被駭客控制的設備組成的網路。

殭屍網路的建立過程:

-

感染階段

- 駭客透過釣魚郵件、惡意網站、軟體漏洞散布惡意程式

- 目標包括電腦、手機、路由器、網路攝影機、智慧家電

-

控制階段

- 被感染的設備會連回駭客的控制伺服器(C&C Server)

- 設備擁有者通常不會發現異常

-

待命階段

- 殭屍設備平時正常運作

- 等待駭客下達攻擊指令

-

攻擊階段

- 駭客透過 C&C 伺服器同時啟動所有殭屍設備

- 數萬到數百萬設備同時向目標發送請求

著名的殭屍網路:

- Mirai:專門感染 IoT 設備,曾控制超過 60 萬台設備

- Emotet:原為銀行木馬,後來轉型為殭屍網路出租服務

- Mēris:2021 年出現,曾發動每秒 2,180 萬次請求的攻擊

攻擊流量如何癱瘓目標

DDoS 攻擊癱瘓目標的方式有三種:

1. 消耗頻寬

如果你的網路頻寬是 1 Gbps,駭客發送 10 Gbps 的流量過來,正常流量根本進不來。

2. 耗盡連線資源

伺服器能同時處理的連線數有限(通常幾萬到幾十萬)。攻擊者建立大量假連線,真正的用戶就連不進來。

3. 消耗運算資源

針對網站上最耗資源的功能(如搜尋、報表生成)發送大量請求,讓 CPU 和記憶體不堪負荷。

不同類型的攻擊會針對不同資源。接下來詳細介紹各種攻擊類型。

L3/L4 網路層攻擊詳解

L3(網路層)和 L4(傳輸層)攻擊的目標是消耗頻寬和連線資源。這類攻擊特點是流量大、容易偵測,但也最難防禦。

UDP Flood 攻擊

UDP(User Datagram Protocol)是一種不需要建立連線的通訊協定。

攻擊原理:

攻擊者向目標的隨機連接埠發送大量 UDP 封包。目標伺服器必須:

- 檢查該連接埠是否有服務在監聽

- 如果沒有,發送 ICMP 「連接埠不可達」回應

當每秒收到數百萬個 UDP 封包時,伺服器的資源很快就會耗盡。

特徵:

- 封包大小通常在 64-1500 bytes

- 來源 IP 通常是偽造的

- 可以達到非常高的 pps(每秒封包數)

防禦方式:

- 在邊界路由器設定 Rate Limiting

- 使用防火牆過濾不必要的 UDP 流量

- 部署專用的 DDoS 清洗設備

SYN Flood 攻擊

SYN Flood 利用 TCP 三向交握機制的漏洞。

TCP 三向交握:

- 客戶端發送 SYN

- 伺服器回應 SYN-ACK

- 客戶端發送 ACK,連線建立

攻擊原理:

攻擊者只發送 SYN,但不完成第三步。伺服器會:

- 為每個 SYN 請求分配記憶體

- 等待 ACK 回應(通常等 75 秒)

- 連線佇列被塞滿後,就無法接受新連線

特徵:

- 半開連線(Half-open connection)大量增加

- 來源 IP 通常是偽造的

- 攻擊成本低,效果顯著

防禦方式:

- 啟用 SYN Cookie

- 縮短 SYN 等待逾時時間

- 增加半開連線佇列大小

- 使用防火牆的 SYN Proxy 功能

ICMP Flood(Ping Flood)

ICMP Flood 是最簡單的攻擊類型之一。

攻擊原理:

攻擊者發送大量 ICMP Echo Request(ping),消耗目標的頻寬和處理能力。

Smurf 攻擊(ICMP Flood 的變種):

攻擊者將來源 IP 偽造成目標 IP,然後向廣播位址發送 ICMP 請求。整個子網路的設備都會把回應送到目標,產生放大效果。

防禦方式:

- 在邊界阻擋不必要的 ICMP 流量

- 限制 ICMP 回應速率

- 關閉對廣播位址的回應

反射放大攻擊

反射放大攻擊是目前威力最大的攻擊類型。

攻擊原理:

- 攻擊者偽造來源 IP(填入目標的 IP)

- 向公開的 DNS/NTP/Memcached 伺服器發送請求

- 這些伺服器把回應送到目標

- 回應通常比請求大很多倍

常見的放大協定:

| 協定 | 放大倍數 | 說明 |

|---|---|---|

| DNS | 28-54x | 查詢 ANY 記錄 |

| NTP | 556x | monlist 指令 |

| Memcached | 51,000x | 放大倍數最高 |

| SSDP | 30x | UPnP 服務發現 |

| CLDAP | 56-70x | 無連線 LDAP |

2018 年 GitHub 攻擊就是利用 Memcached 放大,產生了 1.35 Tbps 的流量。

防禦方式:

- 使用 BCP38/BCP84 防止 IP 偽造

- 確保自己的伺服器不會成為反射器

- 部署能辨識放大攻擊的防護服務

L7 應用層攻擊詳解

L7 攻擊針對應用層(HTTP/HTTPS),比網路層攻擊更難防禦。因為每個請求看起來都像正常的網頁瀏覽。

HTTP Flood 攻擊

HTTP Flood 是最常見的應用層攻擊。

攻擊原理:

攻擊者發送大量看似正常的 HTTP 請求。和真正用戶的請求很難區分。

兩種類型:

-

GET Flood

- 大量請求網頁、圖片、CSS、JS 檔案

- 目標是消耗伺服器的 I/O 和 CPU

-

POST Flood

- 大量提交表單、上傳檔案

- 每個請求都需要後端處理,更耗資源

特徵:

- 請求看起來合法

- 來源 IP 是真實的(無法偽造)

- 低頻寬但高效果

防禦方式:

- 部署 WAF 分析請求模式

- 使用 CAPTCHA 驗證

- 實施速率限制

- 行為分析辨識機器人

Slowloris 攻擊

Slowloris 是一種「慢速攻擊」,用很少的資源就能癱瘓伺服器。

攻擊原理:

- 建立 HTTP 連線

- 持續發送不完整的請求(例如只發標頭,不發結尾)

- 伺服器會保持連線等待完整請求

- 連線數達到上限後,無法服務新用戶

特徵:

- 頻寬需求極低

- 一台電腦就能發動有效攻擊

- 針對 Apache 等線程式伺服器特別有效

防禦方式:

- 設定連線逾時時間

- 限制單一 IP 連線數

- 使用 Nginx(事件驅動架構較不受影響)

- 部署反向代理

CC 攻擊(Challenge Collapsar)

CC 攻擊針對網站上最耗資源的功能。

攻擊原理:

- 找出網站上處理最慢的頁面(如搜尋、報表)

- 大量請求這些頁面

- 後端資料庫和應用伺服器不堪負荷

範例:

- 電商網站的商品搜尋(每次搜尋都查詢資料庫)

- 論壇的全文搜尋

- 產生 PDF 報表的功能

特徵:

- 請求數量可能不多

- 但每個請求消耗大量資源

- 難以和正常使用區分

防禦方式:

- 為耗資源功能加上快取

- 限制搜尋頻率

- 優化資料庫查詢

- 使用 CAPTCHA 保護

為何 L7 攻擊更難防禦

L7 攻擊之所以難防,有幾個原因:

- 請求看起來合法:無法簡單用流量大小判斷

- 來源 IP 真實:無法用 IP 封鎖(可能誤封真用戶)

- HTTPS 加密:需要解密才能分析內容

- 模式多變:攻擊者可以輕易改變行為模式

有效防禦 L7 攻擊需要結合 WAF、行為分析、機器學習等技術。

了解攻擊類型後,下一步是學習如何防禦。請參考 DDoS 防禦教學:從基礎設定到進階防護。

你的網站能抵擋這樣的攻擊嗎?

看完這些攻擊手法,你可能會想:「我的網站真的安全嗎?」

現實是,大多數企業在遭受攻擊前都不知道自己的防禦有多脆弱。

預約免費資安評估,讓我們幫你:

- 評估現有架構的抗攻擊能力

- 識別潛在的安全漏洞

- 推薦適合的防護方案

知名 DDoS 攻擊事件分析

從真實案例中,我們可以學到更多。

2016 年 Dyn DNS 攻擊

事件概述:

2016 年 10 月 21 日,DNS 服務商 Dyn 遭受大規模 DDoS 攻擊。

攻擊規模:

- 流量高達 1.2 Tbps

- 持續約 11 小時

- 使用 Mirai 殭屍網路

影響範圍:

- Twitter、Netflix、Spotify、GitHub、Reddit、CNN 等數十個網站無法訪問

- 影響美國東岸大部分地區

- 估計造成數億美元損失

教訓:

- IoT 設備的安全性極差

- DNS 是關鍵基礎設施,應有備援

- 單一服務商的風險集中問題

2018 年 GitHub 攻擊

事件概述:

2018 年 2 月 28 日,GitHub 遭受有史以來最大的 DDoS 攻擊。

攻擊規模:

- 峰值流量 1.35 Tbps

- 使用 Memcached 放大攻擊

- 攻擊持續約 20 分鐘

防禦過程:

- GitHub 在 10 分鐘內將流量導向 Akamai Prolexic

- Akamai 成功清洗所有攻擊流量

- 網站在 5 分鐘內恢復

教訓:

- 即使是技術巨頭也可能遭受攻擊

- 有準備的防禦可以快速恢復

- Memcached 放大倍數驚人(51,000x)

近年台灣 DDoS 攻擊事件

台灣也經常是 DDoS 攻擊的目標:

2022 年 8 月:裴洛西訪台期間,多個政府網站和民間企業遭受大規模 DDoS 攻擊。

2024 年:台灣金融機構和電商平台持續遭受攻擊,部分與國際政治情勢相關。

常見攻擊來源:

- 來自中國大陸的 IP(可能是跳板)

- 利用海外雲端服務發動

- 混合使用多種攻擊手法

台灣企業面臨的威脅不容小覷。需要防護服務的話,可以參考 DDoS 防護服務比較:Cloudflare、中華電信、AWS Shield 完整評測。

DDoS 攻擊的法律後果

發動 DDoS 攻擊是嚴重的犯罪行為。

台灣法律規範

在台灣,DDoS 攻擊可能觸犯:

刑法第 360 條(妨害電腦使用罪):

無故以電腦程式或其他電磁方式干擾他人電腦或其相關設備,致生損害於公眾或他人者,處三年以下有期徒刑、拘役或科或併科三十萬元以下罰金。

刑法第 359 條(破壞電磁紀錄罪):

無故取得、刪除或變更他人電腦或其相關設備之電磁紀錄,致生損害於公眾或他人者,處五年以下有期徒刑、拘役或科或併科六十萬元以下罰金。

此外,如果造成企業損失,還可能面臨民事賠償。

國際案例

英國少年入獄案(2019):

一名 19 歲英國少年因發動 DDoS 攻擊,被判處 32 個月監禁。

美國 DDoS-for-hire 掃蕩(2022):

美國 FBI 一次掃蕩了 48 個 DDoS 出租服務網站,逮捕多名經營者。

重點:

- 即使是「只是測試」也可能觸法

- 購買 DDoS 服務攻擊他人同樣違法

- 全球執法合作越來越緊密

常見問題 FAQ

Q1: DDoS 和 DoS 差在哪?為什麼 DDoS 這麼難防?

DoS(Denial of Service)是單點攻擊——一台電腦發送大量請求癱瘓目標。DDoS 多了個「D」(Distributed),改由數萬到數百萬台設備同時攻擊。難防的原因具體是:(1) 無法單純封 IP——攻擊流量來自全球幾十萬個合法 IP,封了就連真實用戶也看不到網站;(2) 流量規模懾人——2023 年 Cloudflare 擋下的最大攻擊達 3.5 Tbps,這遠超出任何單一企業能自建的頻寬;(3) 攻擊者可持續調整手法——見防護部署後換攻擊類型(從 UDP Flood 轉 HTTP Flood 再轉 Slow Loris)。這也是為什麼 DDoS 防護市場從 2010 年起就是 CDN 廠商主導——Cloudflare、Akamai 這種有全球 Anycast 網路的才扛得住。

Q2: 我的網站從未被攻擊過,是不是不用擔心 DDoS?

每年被攻擊的機率遠比你想像的高。根據 Cloudflare 2024 年報告,小型網站(月流量 <10,000)每年遭遇 L7 DDoS 至少一次的機率約 30%;電商、遊戲、金融、政治敏感網站接近 90%。攻擊者動機多元:(1) 勒索——「付比特幣否則持續攻擊」;(2) 競爭對手攻擊——你家網站在促銷時被打癱,訂單流向對手;(3) 政治 / 社會運動;(4) 純粹測試攻擊工具——新買 botnet 先找目標練手。最糟的情境不是「強烈攻擊讓網站徹底掛掉」(這很明顯會觸發應變),而是持續 30 分鐘的小規模攻擊讓網站間歇性變慢、訂單流失,而你都不知道發生什麼事。

Q3: 暗網上的 DDoS 服務(Stresser / Booter)真的便宜到幾十美元就能買嗎?

是真的,而且越來越便宜、越來越方便。目前市場行情:(1) 入門方案:每月 $10–50 USD,可發動 10–50 Gbps 攻擊,持續 5–20 分鐘;(2) 進階方案:每月 $200–500 USD,可發動 100 Gbps+ 攻擊,含 L7 HTTP Flood、可規避 Cloudflare 基礎防護;(3) 企業級:每月 $1,000+ USD,可持續數小時 Tbps 級攻擊。付款方式從比特幣到甚至有些用 PayPal。這種「DDoS-as-a-Service」讓任何人都能發動 DDoS——不需要技術,只要信用卡。但注意:(1) 這些服務同樣被 FBI、Interpol 掃蕩,購買紀錄會留下;(2) 即使號稱「壓力測試自己網站」,攻擊他人網站仍違法;(3) 台灣 2022 年就有大學生被抓,就是買 Booter 攻擊遊戲同業。

Q4: 被 DDoS 攻擊時,第一步該做什麼?該馬上關伺服器嗎?

不要關伺服器,這是最常見的錯誤決定。正確順序:(1) 確認是真 DDoS 還是流量爆炸——看 log 的 IP 分布:真 DDoS 會有數千個 IP 每個只打幾次,爆紅流量是真用戶會有 session、referer、user-agent 正常。(2) 啟動 CDN 緊急模式——如果你已有 Cloudflare 或其他 CDN,啟動「Under Attack Mode」(所有訪客顯示 5 秒 JS 挑戰),多數 L7 攻擊立刻被擋下。(3) 通知 ISP / 雲端廠商——AWS Shield Standard 自動啟動,GCP、Azure 類似;自架伺服器要打電話給機房 / ISP 請求上游過濾。(4) 保留攻擊紀錄——log、封包捕獲是事後報警或追究的依據。(5) 不要重啟機器——重啟會讓你連現有的連線狀態都沒了,攻擊一恢復就立刻癱瘓。

Q5: DDoS 防護服務那麼貴,中小企業真的需要嗎?有便宜方案嗎?

有。從最便宜到最貴的階層:(1) Cloudflare 免費方案——基礎 DDoS 防護(Always On),L3/L4 攻擊幾乎全擋,小型網站夠用;(2) Cloudflare Pro $25/月——含 WAF、更好的 L7 防護,適合有交易的網站;(3) Cloudflare Business $250/月——含進階 DDoS 防護、客製化 WAF;(4) 企業級 $2,000+/月——Cloudflare Enterprise、Akamai、AWS Shield Advanced。中小企業實務建議:(A) 純資訊網站、部落格:Cloudflare 免費方案就夠;(B) 電商、會員網站:Cloudflare Pro 必備,等於每月一頓飯的錢換基本保險;(C) 高營收網站(月營收 NT$500萬+)、遊戲、金融:直上企業級。最大誤區:以為「我網站沒人知道不會被打」——現代 DDoS 是自動化掃描後隨機挑目標,不挑企業規模。

了解威脅,才能有效防禦

DDoS 攻擊的手法不斷演進,但基本原理不變。了解這些攻擊類型,你就能:

- 評估自己面臨的風險

- 選擇正確的防禦策略

- 在遭受攻擊時做出正確判斷

下一步建議:

- 檢視你的網站架構,了解可能的弱點

- 評估目前的頻寬和伺服器是否足夠

- 考慮部署 CDN 或專業 DDoS 防護服務

延伸閱讀:

- 回到核心概念:DDoS 攻擊與防護完整指南

- 學習如何防禦:DDoS 防禦教學:從基礎設定到進階防護

- 選擇防護服務:DDoS 防護服務比較:Cloudflare、中華電信、AWS Shield 完整評測

不確定自己的防禦是否足夠?預約免費資安評估,讓專家幫你找出漏洞。

參考資料

相關文章

DDoS 攻擊與防護完整指南(2025):從原理認識到企業級防禦方案

DDoS 攻擊是什麼?本指南完整解析 DDoS 攻擊原理、常見類型(L3/L4/L7)、防禦方法與企業級防護方案。比較 Cloudflare、中華電信、Akamai 等主流 DDoS 防護服務,教你如何有效保護網站與伺服器。

DDoS 防護DDoS 測試指南:如何合法檢測網站的 DDoS 防禦能力(2025)

完整的 DDoS 測試指南,教你如何合法檢測網站的 DDoS 防禦能力。介紹 LoadRunner、JMeter、Gatling 等壓力測試工具,以及專業 DDoS 模擬測試服務,確保你的防禦真正有效。

DDoS 防護企業 DDoS 防護方案:從風險評估到導入實施完整指南(2025)

企業 DDoS 防護導入完整指南,從風險評估、方案選型到實施步驟。比較 FortiGate、F5 等地端設備與雲端防護服務,包含成本效益分析與成功案例,幫助企業建立有效的 DDoS 防禦體系。